- Яка основна ціль зловмисників, які заражають комп’ютери користувачів

- Основні цілі зловмисників

- Фінансова вигода

- Шпигунство

- Вимагання

- Передача особистих даних

- Соціальний інжиніринг

- Методи зараження комп’ютерів

- Фішингові атаки

- Шкідливе програмне забезпечення

- Соціальна інженерія

- Атаки на мережеві вразливості

- Як захиститися від атак

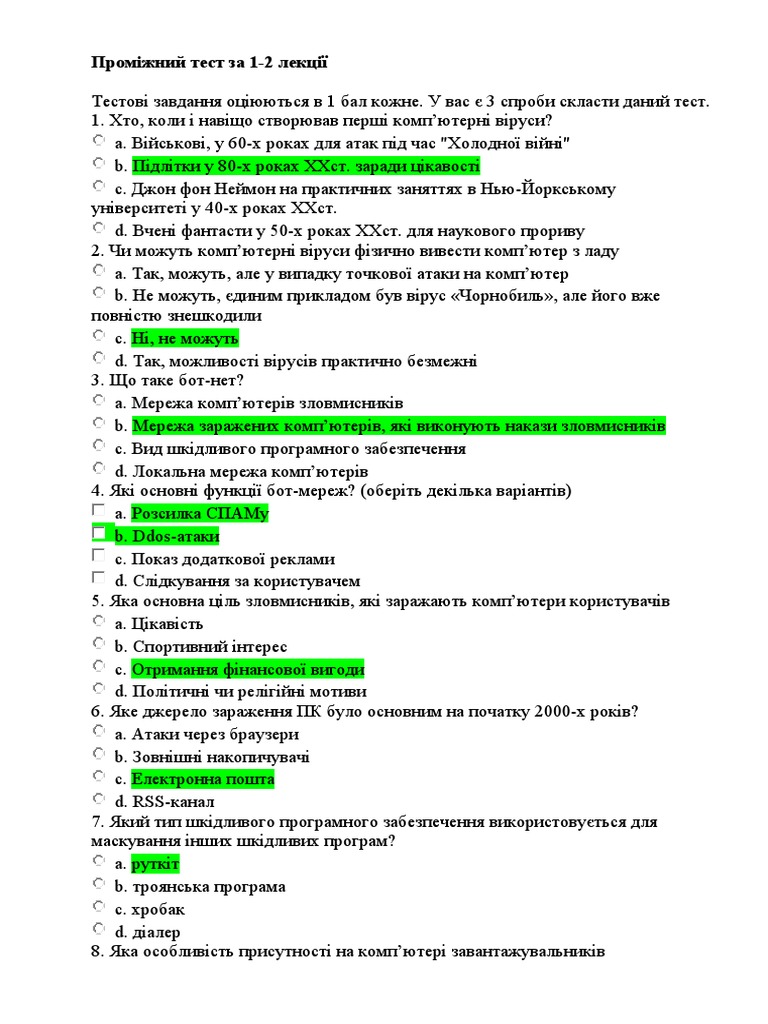

Яка основна ціль зловмисників, які заражають комп’ютери користувачів

Запитання про те, яка основна ціль зловмисників, які заражають комп’ютери користувачів, є досить актуальним в сучасному світі, де цифрова безпека стає критично важливою складовою життя кожного. Комп’ютерні атаки є різноманітними за своєю природою, але більшість з них має одну єдину мету — отримання фінансової вигоди. У цій статті розглянемо основні цілі зловмисників, а також методи, які вони застосовують для досягнення своїх цілей.

Основні цілі зловмисників

Зловмисники, які атакують комп’ютери користувачів, мають кілька потенційних цілей:

- Фінансова вигода

- Шпигунство

- Вимагання

- Передача особистих даних

- Соціальний інжиніринг

Фінансова вигода

Фінансова вигода є найпоширенішою метою хакерів. Вони використовують різні методи для отримання грошей — від крадіжки банківських даних до майнінгу криптовалют на заражених пристроях.

Шпигунство

Шпигунство може включати в себе як промислове, так і політичне шпигунство. Мета — отримати конфіденційні дані компаній або державних установ, що може призвести до серйозних фінансових і репутаційних втрат для жертв.

Вимагання

Зловмисники все частіше використовують методи вимагання, такі як програмне забезпечення-здирник або ransomware. Це програмне забезпечення блокує доступ до системи або шифрує дані, змушуючи користувача сплачувати викуп за їх повернення.

Передача особистих даних

Збір і продаж особистих даних на чорному ринку також є однією з цілей. Дані, які можуть бути продані або використані для подальших атак, включають паролі, особисті файли, фотографії та іншу конфіденційну інформацію.

Соціальний інжиніринг

Зловмисники також використовують соціальний інжиніринг, щоб маніпулювати жертвами і отримувати доступ до їхніх облікових записів та конфіденційної інформації.

Методи зараження комп’ютерів

Для досягнення своїх цілей зловмисники використовують різні методи зараження комп’ютерів:

- Фішингові атаки

- Шкідливе програмне забезпечення

- Соціальна інженерія

- Атаки на мережеві вразливості

Фішингові атаки

Фішинг є одним з найпоширеніших методів. Зловмисники надсилають електронні листи, що виглядають як правдиві повідомлення від банків або інших організацій, щоб примусити користувача відкрити шкідливий файл або перейти за небезпечним посиланням.

Шкідливе програмне забезпечення

Віруси та троянські коні використовуються для зараження комп’ютерів і встановлення шкідливого програмного забезпечення, що призводить до витоку даних або встановлення додаткового шкідливого ПЗ.

Соціальна інженерія

Переконуючи жертву видати свої особисті дані або завантажити шкідливе ПО методом обману та маніпуляцій.

Атаки на мережеві вразливості

Використання вразливостей в програмному забезпеченні мережевих пристроїв та систем для несанкціонованого доступу до комп’ютера.

Як захиститися від атак

З урахуванням того, яка основна ціль зловмисників, які заражають комп’ютери користувачів, важливо вжити певні заходи для захисту:

| Крок | Опис |

|---|---|

| 1 | Використання надійного антивірусного програмного забезпечення |

| 2 | Регулярне оновлення програмного забезпечення |

| 3 | Підвищення обізнаності про фішингові атаки |

| 4 | Використання складних паролів і двофакторної аутентифікації |

| 5 | Регулярні резервні копії даних |

Комп’ютерні загрози стають дедалі складнішими, і забезпечити особисту безпеку в цифровому світі стає все важче. Однак, дотримуючись рекомендацій з безпеки та залишаючися обізнаними, ви зможете значно знизити ризик потрапити під атаку зловмисників.